Captcha’s: analyse van verschillende types en het belang ervan

20 augustus 2024

Hoe video’s uw website kunnen verbeteren

20 augustus 2024Inleiding

In de snel evoluerende digitale wereld is webbeveiliging van vitaal belang. Een aspect dat vaak over het hoofd wordt gezien maar cruciaal is voor een veilige online omgeving, zijn de machtigingen van bestanden en mappen. In dit artikel gaan we dieper in op de verkeerde machtigingen van bestanden en mappen op het web en de mogelijke gevolgen van deze misconfiguraties.

Wat zijn bestands- en mapmachtigingen?

Bestands- en mapmachtigingen zijn de basisbouwstenen van webbeveiliging. Het is essentieel om te begrijpen hoe deze mechanismen werken om de integriteit van gegevens te waarborgen en ongeoorloofde toegang te voorkomen. Op verschillende niveaus bepalen deze machtigingen wie toegang heeft tot welke bestanden en mappen op een website.

Risico’s van verkeerde machtigingen

Een van de belangrijkste aspecten van beveiliging in een webomgeving is het correct instellen en beheren van machtigingen. Machtigingen bepalen wie toegang heeft tot bepaalde bronnen en functionaliteit in een website of webapplicatie. Het verkeerd configureren van machtigingen kan leiden tot ernstige beveiligingsrisico’s en potentiële schade voor zowel de organisatie als de gebruikers van de webomgeving.

Een van de meest voorkomende risico’s van verkeerde machtigingen is ongeautoriseerde toegang. Als de machtigingen niet goed zijn ingesteld, kan dit betekenen dat onbevoegde personen toegang kunnen krijgen tot gevoelige informatie of functionaliteit. Dit kan leiden tot diefstal van gegevens, financiële schade of zelfs identiteitsdiefstal. Het is daarom van essentieel belang om ervoor te zorgen dat alleen geautoriseerde gebruikers toegang hebben tot de juiste bronnen en functionaliteit.

Een ander risico van verkeerde machtigingen is gegevensverlies. Als iemand met ongeautoriseerde toegang de mogelijkheid heeft om gegevens te verwijderen, kan dit leiden tot permanente gegevensverlies. Dit kan ernstige gevolgen hebben voor een organisatie, zoals het verlies van belangrijke klantgegevens, bedrijfskritische informatie of zelfs verlies van intellectueel eigendom. Het is daarom belangrijk om ervoor te zorgen dat de machtigingen zo zijn ingesteld dat alleen geautoriseerde gebruikers gegevens kunnen verwijderen.

Daarnaast kunnen verkeerde machtigingen ook leiden tot het risico van kwaadaardige exploits. Als een aanvaller met ongeautoriseerde toegang kan profiteren van een kwetsbaarheid in de webomgeving, kan dit leiden tot de uitvoering van kwaadaardige code of het maken van wijzigingen die de functionaliteit van de website aantasten. Dit kan resulteren in een verminderde gebruikerservaring, verlies van vertrouwen van gebruikers of zelfs financiële schade voor de organisatie.

Om deze risico’s te minimaliseren, is het belangrijk om te zorgen voor een goed beheer van machtigingen. Dit kan worden bereikt door een aantal best practices te volgen. Ten eerste is het belangrijk om een duidelijke hiërarchie en structuur van machtigingen op te zetten. Dit betekent dat elke gebruiker alleen de machten heeft die hij nodig heeft en geen onnodige toegang heeft tot andere bronnen of functionaliteit. Dit kan worden bereikt door het gebruik van groepen en rollen, waarbij elke gebruiker wordt toegewezen aan de relevante groep of rol op basis van hun functie of verantwoordelijkheden.

Ten tweede moeten machtigingen regelmatig worden beoordeeld en bijgewerkt. Dit betekent dat elke gebruiker periodiek moet worden gecontroleerd op hun machtigingen en dat eventuele wijzigingen of updates op tijd worden doorgevoerd. Dit kan worden bereikt door het implementeren van een duidelijk proces voor het beheer van machtigingen, waarbij elke gebruiker een specifieke verantwoordelijke heeft die hun machtigingen beheert en bijwerkt wanneer dat nodig is.

Daarnaast is het belangrijk om de beveiligingspraktijken en -richtlijnen van de organisatie te volgen bij het configureren van machtigingen. Dit betekent dat de machtigingen moeten voldoen aan de minimale beveiligingsnormen en dat eventuele specifieke vereisten of beperkingen van de organisatie worden gevolgd. Dit kan onder meer inhouden dat gebruikers verplicht zijn om sterke wachtwoorden te gebruiken, bepaalde authenticatiemethoden te gebruiken of het gebruik van bepaalde bronnen te beperken.

Ook kunnen beveiligingstools en -technologieën worden gebruikt om de risico’s van verkeerde machtigingen te verminderen. Dit kan bijvoorbeeld het gebruik van een firewall, intrusion detection system of web application firewall omvatten. Deze tools kunnen helpen bij het detecteren en voorkomen van pogingen tot ongeautoriseerde toegang, het monitoren van mogelijke kwaadaardige activiteiten en het bieden van extra beveiligingslagen om de webomgeving te beschermen.

Tot slot is het belangrijk om medewerkers bewust te maken van de risico’s van verkeerde machtigingen en hen te voorzien van training en richtlijnen voor het correct instellen en beheren van machtigingen. Dit kan onder meer het bewust maken van de mogelijke gevolgen van onjuiste machtigingsinstellingen, het bieden van duidelijke instructies en richtlijnen voor het beheren van machtigingen en het aanbieden van training aan medewerkers om ervoor te zorgen dat zij de juiste kennis en vaardigheden hebben om machtigingen correct te configureren en te beheren.

Veiligheid op het web

Webbeveiliging is van cruciaal belang voor zowel individuele gebruikers als bedrijven. Het internet is een geweldige bron van informatie en mogelijkheden, maar het brengt ook risico’s met zich mee. Het is belangrijk om de juiste maatregelen te treffen om onze gegevens en persoonlijke informatie te beschermen tegen hackers en kwaadwillenden.

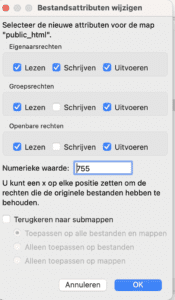

Een van de belangrijkste aspecten van webbeveiliging is het correct instellen van bestands- en mapmachtigingen. Dit verwijst naar de toegangsrechten die worden toegekend aan gebruikers op een webserver. Door de juiste machtigingen in te stellen, kunnen we controleren wie toegang heeft tot onze bestanden en mappen en wat ze ermee kunnen doen. Deze machtigingen kunnen verschillende niveaus van toegang hebben, zoals lezen, schrijven, uitvoeren, verwijderen, etc.

Het is van essentieel belang om de juiste machtigingen in te stellen voor onze belangrijkste bestanden en mappen, om te voorkomen dat onbevoegde gebruikers toegang krijgen tot onze gegevens. Dit kan vooral belangrijk zijn bij het hosten van gevoelige gegevens, zoals klantinformatie, financiële gegevens en intellectueel eigendom. Het kan ook van invloed zijn op de prestaties en werking van een website, dus het is belangrijk om dit aspect van webbeveiliging serieus te nemen.

Er zijn verschillende soorten machtigingen die kunnen worden ingesteld voor bestanden en mappen, afhankelijk van het besturingssysteem en de webserver die wordt gebruikt. Bijvoorbeeld, op een Linux-server worden de machtigingen meestal ingesteld met behulp van de CHMOD-opdracht. Dit staat voor “Change Mode” en stelt ons in staat om verschillende rechten toe te kennen aan eigenaren, groepen en andere gebruikers.

Er zijn drie belangrijke soorten machtigingen die kunnen worden ingesteld voor bestanden en mappen: lezen, schrijven en uitvoeren. Met leesrechten kunnen gebruikers een bestand openen en de inhoud ervan bekijken. Dit is handig voor het delen van informatie en bestanden met anderen. Schrijfrechten stellen gebruikers in staat om wijzigingen aan te brengen in een bestand. Dit kan handig zijn als we bijvoorbeeld een document willen bijwerken of een afbeelding willen bewerken. Uitvoerrechten stellen gebruikers in staat om een bestand uit te voeren of te starten, zoals een script of een programma.

Naast deze basisrechten zijn er nog andere speciale machtigingen die kunnen worden ingesteld op bestanden en mappen. Deze omvatten onder andere toegangscontrolelijsten (ACL’s), die een meer gedetailleerde controle bieden over wie toegang heeft tot een bestand en wat ze ermee kunnen doen. Dit is vooral handig in een zakelijke omgeving, waar verschillende gebruikers verschillende niveaus van toegang moeten hebben. Het instellen van ACL’s kan complex zijn, maar het is de moeite waard om te investeren in webbeveiliging.

Er zijn een paar belangrijke richtlijnen die we moeten volgen bij het instellen van bestands- en mapmachtigingen. Ten eerste moeten we altijd het principe van de minimale rechten volgen. Dit betekent dat we alleen gebruikers de rechten moeten geven die ze nodig hebben om hun taken uit te voeren. Als een gebruiker alleen leestoegang nodig heeft tot een bestand, moeten we hem geen schrijfrechten geven. Dit vermindert het risico op onbedoelde wijzigingen of verwijdering van bestanden.

Ten tweede moeten we de rechten regelmatig controleren en updaten. Dit is vooral belangrijk als nieuwe gebruikers worden toegevoegd aan een systeem of als er wijzigingen worden aangebracht in de beveiligingsvereisten. Door regelmatig te controleren en bij te werken, kunnen we ervoor zorgen dat alleen geautoriseerde gebruikers toegang hebben tot onze bestanden en mappen.

Daarnaast moeten we ook regelmatige back-ups maken van onze belangrijkste bestanden en mappen. Dit kan ons helpen om onze gegevens te herstellen in geval van een beveiligingsincident, zoals een hackpoging of een ransomware-aanval. Het maken van regelmatige back-ups is een essentieel onderdeel van webbeveiliging en kan ons helpen om snel te herstellen van een aanval.

Ten slotte is het belangrijk om op de hoogte te blijven van de nieuwste beveiligingsupdates en patches voor ons besturingssysteem en webserver. Softwareontwikkelaars brengen regelmatig updates uit om bekende beveiligingsproblemen op te lossen en nieuwe bedreigingen te voorkomen. Door onze systemen up-to-date te houden, kunnen we profiteren van de nieuwste beveiligingsfuncties en het risico op inbreuken verminderen.

Kortom, webbeveiliging is een essentieel onderdeel van een veilige digitale ruimte. Door de juiste bestand- en mapmachtigingen in te stellen, kunnen we controleren wie toegang heeft tot onze gegevens en wat ze ermee kunnen doen. Het volgen van best practices zoals het principe van minimale rechten, regelmatige controles en back-ups, en het bijwerken van software kunnen allemaal bijdragen aan een betere webbeveiliging. Met de groeiende dreiging van online bedreigingen is het belangrijk om bewustzijn te creëren over deze veiligheidsaspecten en ervoor te zorgen dat we de nodige maatregelen treffen om onze gegevens te beschermen. Alleen zo kunnen we een veilige digitale omgeving creëren voor onszelf en anderen.

Verkeerde machtigingen identificeren

Het identificeren van verkeerde machtigingen is van essentieel belang voor het beheer van de beveiliging van een website. Het kan het verschil maken tussen het beschermen van gevoelige informatie en het blootstellen ervan aan potentiële risico’s en aanvallen. Door regelmatige audits uit te voeren, kunnen websitebeheerders potentiële problemen opsporen en aanpakken voordat ze tot ernstige gevolgen leiden.

Het eerste wat websitebeheerders moeten begrijpen bij het identificeren van verkeerde machtigingen, is wat eigenlijk “verkeerde machtigingen” betekent. Verkeerde machtigingen verwijzen naar de situatie waarin een gebruiker meer rechten heeft dan noodzakelijk is voor zijn rol of functie. Dit kan bijvoorbeeld gebeuren wanneer een gebruiker per ongeluk toegang heeft gekregen tot gevoelige informatie of wanneer een gebruiker meer machtigingen heeft gekregen dan nodig is voor zijn taak.

Een van de meest voorkomende oorzaken van verkeerde machtigingen is een gebrek aan beheer en controle over gebruikersrechten. Dit kan gebeuren wanneer er geen duidelijke beleidsrichtlijnen zijn voor gebruikersrechten en wanneer er geen procedures zijn voor het regelmatig controleren en bijwerken van deze rechten. Daarnaast kan het ook gebeuren wanneer beheerders geen uitgebreide kennis hebben van de verschillende gebruikersrollen en de bijbehorende machtigingen.

Om verkeerde machtigingen te identificeren, kunnen websitebeheerders een aantal stappen ondernemen. Een van de eerste stappen is het creëren van een overzicht van alle gebruikersrollen en de bijbehorende machtigingen. Dit kan worden gedaan door nauw samen te werken met de betrokken stakeholders, zoals IT-beheerders, functionele beheerders en de HR-afdeling.

Na het creëren van een overzicht van de gebruikersrollen en de bijbehorende machtigingen, kan een grondige analyse worden uitgevoerd om te identificeren welke machtigingen mogelijk verkeerd zijn toegekend. Dit kan inhouden dat de gebruikersrechten van alle gebruikers worden gecontroleerd en gevalideerd om ervoor te zorgen dat ze in overeenstemming zijn met de vereisten van hun functie. Het kan ook betrekken het regelmatig controleren van gebruikersactiviteiten om afwijkingen of ongebruikelijke activiteiten op te sporen.

Naast het controleren en valideren van gebruikersrechten, is het ook belangrijk om te begrijpen welke machtigingen nodig zijn voor elke gebruikersrol. Dit kan worden gedaan door nauw samen te werken met de verschillende afdelingen en teams binnen een organisatie om te begrijpen welke taken en verantwoordelijkheden elke rol heeft en welke machtigingen daarvoor nodig zijn.

Het identificeren van verkeerde machtigingen kan een tijdrovend proces zijn, vooral voor grote organisaties met een groot aantal gebruikers. Het kan echter van cruciaal belang zijn voor het beheer van de beveiliging van een website, omdat het de kans op datalekken, misbruik en andere beveiligingsrisico’s vermindert.

Gelukkig zijn er verschillende tools en technieken beschikbaar die dit proces kunnen vergemakkelijken. Deze tools en technieken variëren van geautomatiseerde scans en rapporten tot uitgebreide audits en penetratietesten. Het gebruik van deze tools kan het identificatieproces versnellen en ervoor zorgen dat geen enkele verkeerde machtiging over het hoofd wordt gezien.

Daarnaast is het ook belangrijk om regelmatig updates uit te voeren en de gebruikersrechten bij te werken. Dit kan worden gedaan door de gebruikersrechten regelmatig te evalueren en te herzien in overeenstemming met de veranderende behoeften van een organisatie. Het kan ook nodig zijn om gebruikersrechten bij te werken wanneer er wijzigingen plaatsvinden in de organisatiestructuur, zoals nieuwe gebruikersrollen of personeelswijzigingen.

Door regelmatige audits uit te voeren en verkeerde machtigingen proactief te identificeren en aan te pakken, kunnen websitebeheerders de beveiliging van hun website verbeteren. Ze kunnen gevoelige informatie beschermen tegen ongeautoriseerde toegang en beperken het risico op misbruik en datalekken. Dit kan resulteren in een betere beveiliging van gegevens en een groter vertrouwen van gebruikers en klanten. Het identificeren van verkeerde machtigingen moet daarom een essentieel onderdeel zijn van het beveiligingsbeheer van elke website.

Bescherming tegen externe bedreigingen

Externe bedreigingen vormen een immer aanwezig risico voor websites. Er zijn talloze mensen en organisaties over de hele wereld die kwaadwillende bedoelingen hebben en op zoek zijn naar zwakke plekken in de beveiliging van websites om deze aan te vallen. Het is daarom van cruciaal belang voor website-eigenaren en beheerders om zich bewust te zijn van deze bedreigingen en de nodige maatregelen te nemen om hun website te beschermen.

Een van de belangrijkste maatregelen die kan worden genomen om de bescherming tegen externe bedreigingen te vergroten, is het implementeren van firewalls. Een firewall is een beveiligingsmechanisme dat fungeert als een poortwachter tussen het interne netwerk van een organisatie en het bredere internet. Het controleert het inkomende en uitgaande netwerkverkeer en blokkeert eventuele verdachte of schadelijke activiteiten.

Firewalls zijn er in verschillende vormen en kunnen zowel hardwarematig als softwarematig worden geïmplementeerd. Hardwarematige firewalls worden vaak geïnstalleerd op netwerkapparaten, zoals routers, en kunnen meerdere computers of apparaten beschermen. Softwarematige firewalls daarentegen worden rechtstreeks op individuele computers of servers geïnstalleerd en bieden bescherming op apparaatniveau.

Naast firewalls kunnen ook andere beveiligingsprotocollen worden geïmplementeerd om de bescherming tegen externe bedreigingen te verbeteren. Een voorbeeld hiervan is de implementatie van een Intrusion Detection System (IDS). Een IDS is een systeem dat netwerkverkeer analyseert op zoek naar mogelijke aanvallen of inbreuken. Het kan verdachte activiteiten detecteren en een waarschuwing geven, zodat de nodige actie kan worden ondernomen om de aanval af te weren.

Een ander beveiligingsprotocol dat kan worden gebruikt, is een antivirusprogramma. Een antivirusprogramma heeft als doel schadelijke software, zoals virussen, wormen en Trojaanse paarden, te detecteren en te verwijderen. Het scant regelmatig het systeem op mogelijke bedreigingen en waarschuwt de gebruiker als er verdachte bestanden worden gedetecteerd.

Daarnaast is het ook essentieel om regelmatige software- en beveiligingsupdates uit te voeren. Softwarebedrijven brengen voortdurend updates uit om gaten in de beveiliging te dichten en nieuwe beveiligingsfuncties toe te voegen. Door regelmatig deze updates te installeren, kunnen websitebeheerders ervoor zorgen dat hun website altijd beschermd is tegen de nieuwste bedreigingen.

Naast het implementeren van firewalls en andere beveiligingsprotocollen, is het ook belangrijk om sterke wachtwoorden te gebruiken. Zwakke wachtwoorden vormen een gemakkelijke prooi voor hackers. Het is aan te raden om wachtwoorden te gebruiken die bestaan uit een combinatie van letters, cijfers en symbolen, evenals het vermijden van voor de hand liggende woorden of persoonlijke informatie.

Het beveiligen van websites tegen externe bedreigingen is een voortdurend proces dat constante monitoring en onderhoud vereist. Het is belangrijk om de beveiligingsmaatregelen regelmatig te evalueren en indien nodig aan te passen aan nieuwe ontwikkelingen en bedreigingen. Daarnaast is het ook raadzaam om regelmatig back-ups van de website en de bijbehorende gegevens te maken, zodat deze in geval van een aanval kunnen worden hersteld.

In de huidige digitale tijdperk is het beveiligen van websites tegen externe bedreigingen van cruciaal belang. Het implementeren van firewalls, het gebruik van beveiligingsprotocollen en het nemen van de juiste voorzorgsmaatregelen kunnen helpen om de website te beschermen tegen potentiële aanvallen. Het is echter belangrijk om te onthouden dat geen enkele beveiligingsmaatregel perfect is en dat constante waakzaamheid en aanpassing noodzakelijk zijn. Door deze maatregelen te nemen, kunnen website-eigenaren en beheerders de veiligheid van hun website verbeteren en hun gebruikers een veilige online ervaring bieden.

Tools voor het beheren van bestands- en mapmachtigingen

- FileZilla

FileZilla is een populaire FTP-client waarmee gebruikers bestanden kunnen overzetten tussen een lokale computer en een webserver. Naast het overzetten van bestanden, biedt FileZilla ook functionaliteiten voor het beheren van bestands- en mapmachtigingen. Met FileZilla kunnen gebruikers eenvoudig bestands- en mapmachtigingen wijzigen, inclusief het toekennen van rechten voor lezen, schrijven en uitvoeren. De interface is gebruiksvriendelijk en intuïtief, waardoor zelfs beginners gemakkelijk toegangsrechten kunnen beheren.

- cPanel

cPanel is een webgebaseerd controlepaneel waarmee website-eigenaren verschillende aspecten van hun website kunnen beheren, waaronder bestands- en mapmachtigingen. Met cPanel kunnen gebruikers eenvoudig de machtigingen van bestanden en mappen wijzigen door eenvoudigweg het gewenste bestand of de gewenste map te selecteren en de juiste machtigingen toe te kennen. cPanel biedt ook de mogelijkheid om machtigingen recursief toe te passen op alle submappen en bestanden binnen een specifieke map. Deze functionaliteit is vooral handig wanneer grote hoeveelheden bestanden en mappen beheerd moeten worden.

- Command Line Tools

Voor gevorderde gebruikers bieden commandoregeltools zoals chmod en chown een krachtige manier om bestands- en mapmachtigingen te beheren. Met chmod kunnen gebruikers specifieke rechten toewijzen aan bestanden en mappen, zoals lezen, schrijven en uitvoeren. Met chown kunnen gebruikers eigenaren en groepen van bestanden en mappen wijzigen. Deze commandoregeltools bieden volledige controle over bestands- en mapmachtigingen, maar vereisen wel enige kennis van de commandoregel.

- Security Plugins

Voor websites die gebruikmaken van een CMS-platform zoals WordPress, zijn er speciale beveiligingsplugins beschikbaar om het beheer van bestands- en mapmachtigingen te vereenvoudigen. Deze plugins bieden gebruikers een gebruiksvriendelijke interface voor het selecteren en wijzigen van toegangsrechten van bestanden en mappen. Ze bieden ook extra beveiligingsfuncties, zoals het monitoren van bestands- en mapwijzigingen en het blokkeren van verdachte activiteiten. Enkele populaire beveiligingsplugins voor WordPress zijn Wordfence, Sucuri en iThemes Security.

- Besturingssysteemhulpprogramma’s

Besturingssystemen zoals Windows en Linux bieden ook ingebouwde hulpprogramma’s voor het beheren van bestands- en mapmachtigingen. In Windows kunnen gebruikers bijvoorbeeld met behulp van het eigenschappenvenster van een bestand of map de machtigingen wijzigen. Gebruikers kunnen specifieke gebruikers of groepen toegangsrechten toekennen en ook geavanceerde machtigingsopties configureren, zoals het overschrijven van machtigingen van onderliggende objecten.

In Linux kunnen gebruikers de commandolijn gebruiken om bestands- en mapmachtigingen te beheren. Het chmod-commando kan worden gebruikt om toegangsrechten toe te wijzen aan een bestand of map en het chown-commando kan worden gebruikt om eigenaren en groepen te wijzigen. Linux biedt ook de mogelijkheid om machtigingen recursief toe te passen op alle bestanden en mappen binnen een specifieke map.

Conclusie

In dit artikel hebben we de cruciale rol van correcte bestands- en mapmachtigingen in webbeveiliging onder de loep genomen. Door de basisbeginselen te begrijpen, risico’s te identificeren en praktische tips toe te passen, kunnen websitebeheerders de veiligheid van hun online ruimte verbeteren. Het is een gedeelde verantwoordelijkheid om de webomgeving veilig te houden, en het juist instellen van machtigingen is een belangrijke stap in die richting.

Veelgestelde vragen (FAQs)

- Wat gebeurt er als ik verkeerde machtigingen instel?

- Incorrecte machtigingen kunnen leiden tot ongeautoriseerde toegang, gegevensverlies en beveiligingsrisico’s.

- Hoe vaak moet ik mijn machtigingen controleren?

- Regelmatige controles worden aanbevolen, idealiter als onderdeel van een beveiligingsroutine.

- Welke tools zijn het meest geschikt voor machtigingsbeheer?

- Verschillende tools zoals chmod, chown en specifieke beheerdersinterfaces kunnen worden gebruikt, afhankelijk van de behoeften.

- Zijn automatische updates voldoende voor beveiliging?

- Hoewel automatische updates belangrijk zijn, is een algehele beveiligingsstrategie nodig, inclusief correcte machtigingen.

- Hoe kan ik mijn website beschermen tegen externe bedreigingen?

- Implementeer firewalls, beveiligingsprotocollen en houd software up-to-date om externe bedreigingen te minimaliseren.

- Neem contact met ons op. Wij helpen u graag verder!